渗透测试工具Nmap从初级到高级

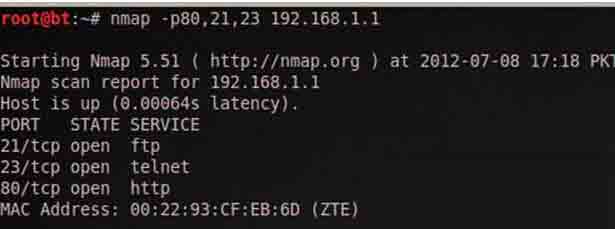

Nmap是一款网络扫描和主机检测的非常有用的工具。 Nmap是不局限于仅仅收集信息和枚举,同时可以用来作为一个漏洞探测器或安全扫描器。它可以适用于winodws,linux,mac等操作系统。Nmap是一款非常强大的实用工具,可用于: 检测活在网络上的主机(主机发现) 检测主机上开放的端口(端口发现或枚举) 检测到相应的端口(服务发现)的软件和版本 检测操作系统,硬件地址,以及软件版本 检测脆弱性的漏洞(Nmap的脚本) Nmap是一个非常普遍的工具,它有命令行界面和图形用户界面。本人包括以下方面的内容: 介绍Nmap 扫描中的重要参数 操作系统检测 Nmap使用教程 Nmap使用不同的技术来执行扫描,包括:TCP的connect()扫描,TCP反向的ident扫描,FTP反弹扫描等。所有这些扫描的类型有自己的优点和缺点,我们接下来将讨论这些问题。 Nmap的使用取决于目标主机,因为有一个简单的(基本)扫描和预先扫描之间的差异。我们需要使用一些先进的技术来绕过防火墙和入侵检测/防御系统,以获得正确的结果。下面是一些基本的命令和它们的用法的例子: 扫描单一的一个主机,命令如下: #nmap nxadmin.com #nmap 192.168.1.2 扫描整个子网,命令如下: #nmap 192.168.1.1/24 扫描多个目标,命令如下: #nmap 192.168.1.2 192.168.1.5 扫描一个范围内的目标,如下: #nmap 192.168.1.1-100(扫描IP地址为192.168.1.1-192.168.1.100内的所有主机) 如果你有一个ip地址列表,将这个保存为一个txt文件,和namp在同一目录下,扫描这个txt内的所有主机,命令如下: #nmap -iL target.txt 如果你想看到你扫描的所有主机的列表,用以下命令: #nmap -sL 192.168.1.1/24 扫描除过某一个ip外的所有子网主机,命令: #nmap 192.168.1.1/24 -exclude 192.168.1.1 扫描除过某一个文件中的ip外的子网主机命令 #nmap 192.168.1.1/24 -exclude file xxx.txt (xxx.txt中的文件将会从扫描的主机中排除) 扫描特定主机上的80,21,23端口,命令如下 #nmap -p80,21,23 192.168.1.1

从上面我们已经了解了Nmap的基础知识,下面我们深入的探讨一下Nmap的扫描技术. Tcp SYN Scan (sS) 这是一个基本的扫描方式,它被称为半开放扫描,因为这种技术使得Nmap不需要通过完整的握手,能获得远程主机的信息。Nmap发送SYN包到远程主机,但是它不会产生任何会话.因此不会在目标主机上产生任何日志记录,因为没有形成会话。这个是SYN扫描的优势. 如果Nmap命令中没有指出扫描类型,默认的是Tcp SYN.但是它需要root/administrator权限. #nmap -sS 192.168.1.1 Tcp connect() scan(sT) 如果不选择SYN扫描,TCP connect()扫描是默认的扫描模式.不同于Tcp SYN扫描,Tcp connect()扫描需要完成三次握手,并且要求调用系统的connect().Tcp connect()扫描技术只适用于找出TCP和UDP端口. #nmap -sT 192.168.1.1 Udp scan(sU) 顾名思义,这种扫描技术用来寻找目标主机打开的UDP端口.它不需要发送任何的SYN包,因为这种技术是针对UDP端口的。UDP扫描发送UDP数据包到目标主机,并等待响应,如果返回ICMP不可达的错误消息,说明端口是关闭的,如果得到正确的适当的回应,说明端口是开放的. #nmap -sU 192.168.1.1