i春秋网络安全公益赛,misc题目: funnygame

感谢i春秋平台提供题目

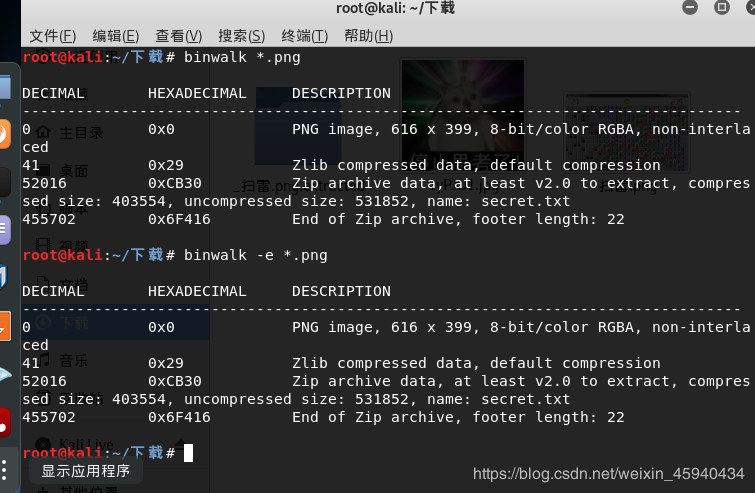

在扫雷.png中发现隐藏文本 secret.txt,分离出来。

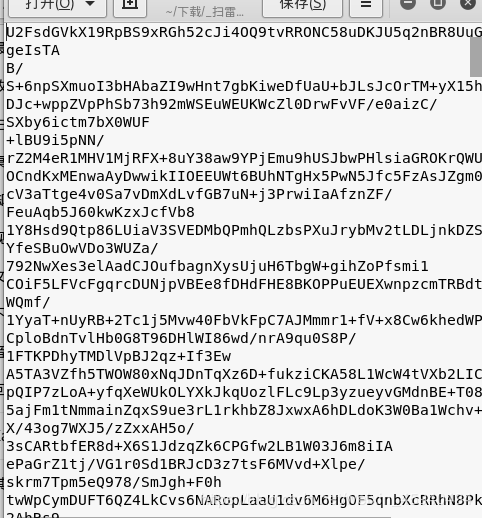

打开发现特征字符 U2F,是AES 系列的加密。

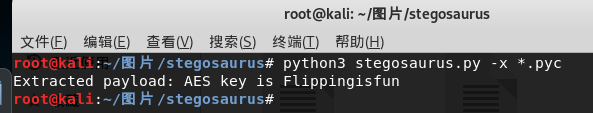

在pyc文件中有隐写,使用stegosaurus 进行读取。

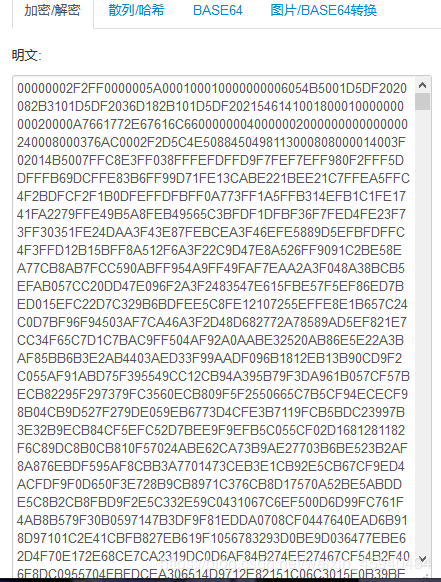

得到了AES的秘钥,那么在线解密。得到了十六进制的一堆字符。

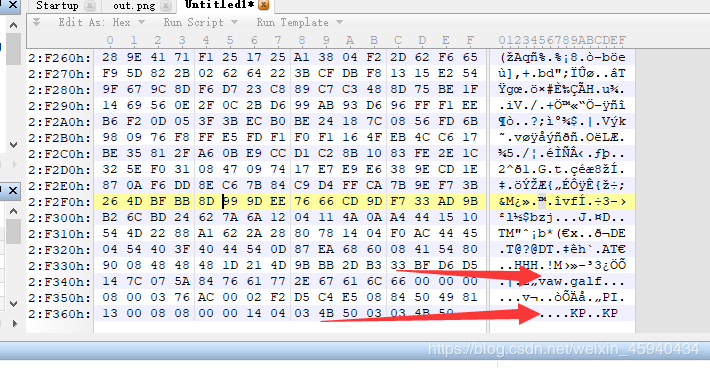

导入到010editor看到特征符PK。

发现顺序反了,写个脚本让他恢复过来。

with open('1.zip','rb') as f:

a = f.read()

b=a[::-1]

with open('2.zip','wb') as q:

q.write(b)

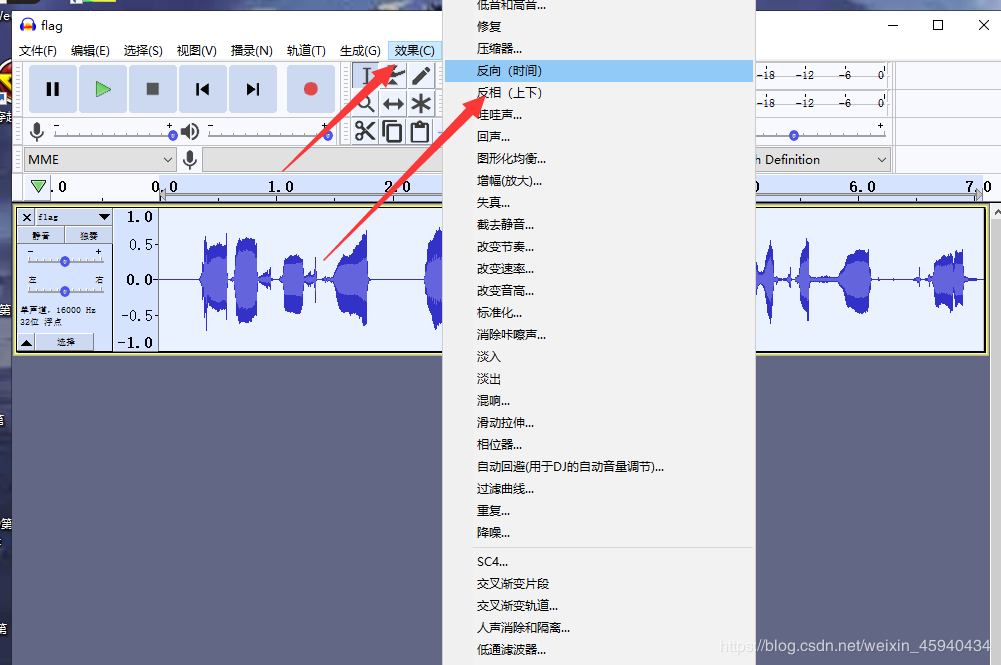

得到了flag.wav,听了一遍发现声音是反的。

使用AUdacity,恢复过来,听听力得到flag。

这个听力真的是很不容易听出来。。。。。。

flag is 61o0305k2b

结语:

菜鸡的cc师傅,将会持续写出100篇高质量的CTF题目,供大家进行CTF的入门以及进阶,如果觉得文章对您有所帮助,欢迎关注一下cc师傅。

原创文章不易,点个赞再走吧。

作者:圆圈勾勒成指纹